Webinar: ISMS nach BSI IT-Grundschutz

Wir zeigen Ihnen in unserem kostenfreien Webinar, wie sich in einer zentralen Lösung ein zukunftssicheres und prozessorientiertes Informationssicherheitsmanagementsystem (ISMS) gemäß der Standards des BSI IT-Grundschutz realisieren lässt.

In nur 15 Tagen zu einem prozessorientierten ISMS

Was Sie in unserem kostenfreien Live-Webinar erwartet:

Unser Anspruch: Wir veranschaulichen Ihnen in 60 Minuten, wie Sie anhand unserer Softwarelösung INDITOR® ein prozessorientiertes ISMS gemäß der Standards 200-1, 200-2 und 200-3 des Bundesamts für Sicherheit in der Informationstechnik (BSI) aufbauen können – und das in nur 15 Tagen.

Ihr Nutzen: Informationssicherheitsrisiken systematisch identifizieren, bewerten, behandeln und überwachen. Darüber hinaus Sicherheitsmaßnahmen auf Geschäftsprozesse abstimmen, um eine nachhaltige Informationssicherheit in Ihrer Organisation zu etablieren.

Weitere Highlights im Webinar:

- Erste Einblicke, wie Sie ein ISMS schnell eigenständig umsetzen können

- Praxisnahe Vorstellung der ISMS-Softwarelösung „Made in Germany“

- Live-Demo INDITOR® BSI

- Experten liefern Antworten auf Ihre individuellen Fragen

Im Idealfall beschäftigen Unternehmen einen CISO, der sich um alle Themen rund um Informationssicherheit kümmert. Die Realität ist jedoch meist eine andere: Unternehmen wissen zwar, dass sie etwas für ihre Sicherheit tun müssen, allerdings fehlen oft die Zeit und das nötige Personal, um sich intensiv mit Themen wie Informationssicherheit oder gar einem Informationssicherheits Management System (ISMS) zu beschäftigen. Stattdessen wird ein Mitarbeiter mit der Aufgabe betraut – doch für ihn ist Informationssicherheit häufig Neuland.

Hier setzen wir mit unserem Webinar ISMS an und geben einen ersten Einblick in diese Thematik. Der Fokus der einstündigen Veranstaltung liegt vor allem auf der eigenständigen Umsetzung eines Managementsystems für Informationssicherheit. Denn auch wenn die Verantwortlichen wissen, dass sie diese Aufgabe erfüllen müssen, fehlt ihnen oft einfach ein Leitfaden, um schnell zum Ergebnis zu kommen.

Gute Gründe, für ein prozessorientiertes ISMS:

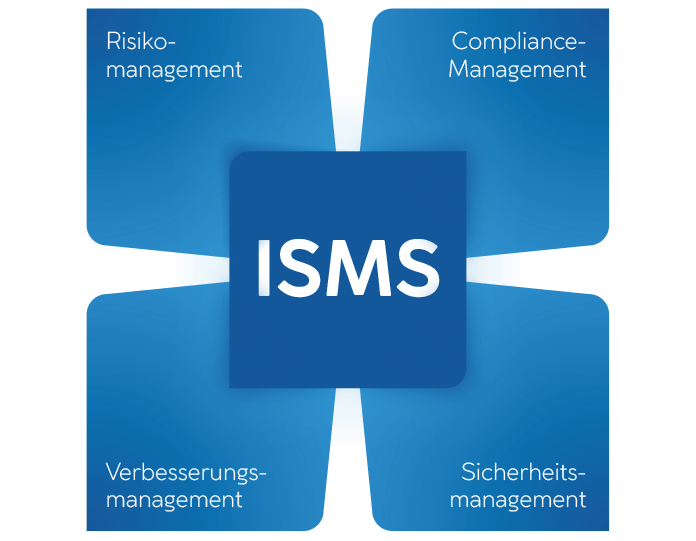

Risikominimierung: Ein prozessorientiertes ISMS kann Unternehmen und Organisationen helfen, Informationssicherheitsrisiken zu identifizieren und zu bewerten, um sie angemessen zu behandeln. Durch diese systematische Identifizierung und Bewertung von Risiken können geeignete Maßnahmen ergriffen werden, um das Risiko von Sicherheitsvorfällen und -verletzungen zu minimieren.

Compliance: Die Compliance mit den relevanten Vorschriften und Regulierungen kann durch ein Informationssicherheits Management System sichergestellt werden. Durch die Implementierung von Sicherheitsmaßnahmen und -prozessen, die den geltenden Gesetzen und Vorschriften entsprechen, können Unternehmen und Organisationen Fehler, Bußgelder und andere rechtliche Konsequenzen vermeiden.

Verbesserung der Effektivität: Durch ein prozessorientiertes ISMS ist es Unternehmen möglich, ihre Informationssicherheitsprozesse kontinuierlich zu überwachen und zu verbessern, indem es Feedback über Wirksamkeit von Sicherheitsmaßnahmen und -prozessen ausliest. Auf diese Weise können Unternehmen und Organisationen ihre Informationssicherheit stetig verbessern, um auf Bedrohungen und Risiken entsprechend reagieren zu können.

Schutz der Reputation: Ein prozessorientiertes Infomationssicherheits Management System kann außerdem dazu beitragen, das Risiko von Sicherheitsvorfällen und -verletzungen zu minimieren, die Reputation des Unternehmens zu schützen und Kundenvertrauen aufzubauen. Durch die Implementierung von Sicherheitsmaßnahmen und -prozessen, die auf eine angemessene Informationssicherheit ausgerichtet sind, können Unternehmen zeigen, dass sie die Sicherheit ihrer Kunden und Partner ernst nehmen.

Zusammenfassend lässt sich sagen, dass ein prozessorientiertes ISMS Unternehmen dabei hilft, ihre Informationssicherheitsrisiken systematisch zu identifizieren, zu bewerten, zu behandeln und zu überwachen, um die Informationssicherheit kontinuierlich zu verbessern, die Compliance sicherzustellen, die Effektivität zu steigern und die Reputation zu schützen.

Mit INDITOR® BSI in 15 Tagen zum Grundschutz nach BSI 200-1, 200-2 und 200-3. Die komplexen Informationsstränge Ihrer digitalen Infrastrukturen sind in unserer Software für Informationssicherheit sichtbar und zeigen auf, wo Sie welche Informationen nutzen und verarbeiten.

- Definition Geltungsbereiche und Zuweisung von Mandanten

- Anpassbares Reifegradmodell

- Verknüpfen von Prozessen/Fachverfahren/Services, Infrastruktur und Anwendungen/Informationen

- Modellierung der Bausteine

- Durchführung des IT-Grundschutz-Checks

- Integriertes Risikomanagement – einstellbare Matrix für Schutzbedarfsfeststellungen und Gefährdungen

- Maßnahmenmanagement mit Serienfunktion und Erinnerungen

- Strukturierte Erfassung von Sicherheitsvorfällen

- Auditmanagement

- Diverse Berichte – individuell anpassbar

- Diverse mitgelieferte Vorlagen

- - ISB – Informationssicherheitsbeauftragter

- - IT-Leitung

- - Geschäftsführer

- - CIO

- - Qualitätsmanager

Christian Roth, Key Account Manager bei der CONTECHNET Deutschland GmbH

"Seit mehr als 30 Jahren helfe ich nun schon Interessenten und Kunden im B2B- und B2C-Bereich dabei, technische, finanzielle und organisatorische Herausforderungen im IT-Umfeld zu lösen.

Mein Schwerpunkt bei der CONTECHNET ist es, Interessenten und Kunden für unsere Produkte im Kontext von IT-Notfallmanagement, Informationssicherheit und Datenschutz zu begeistern und Partner bei der Vermarktung zu unterstützen. In öffentlichen und individuellen Webinaren zeige ich unseren Interessenten anschaulich und praxisnah, wie unsere Softwareprodukte, dank zahlreicher Automatismen, die Arbeit erleichtern und dabei helfen, die Effizienz zu steigern."

Jetzt zum ISMS-Webinar anmelden!

Technische Voraussetzungen für die Teilnahme unserer Webinarangebote.

Für unsere Webinare setzen wir auf GoTo Webinar. Die Teilnahme ist sowohl für Windows, als auch für Apple und Linux User möglich.

Darüber hinaus werden auch iPads und Android-Tablets unterstützt. Laden Sie sich hierfür einfach die GotoWebinar-App aus dem jeweiligen App Store herunter.